상세 컨텐츠

본문

Experts warn of a new Android banking trojan stealing users' credentials

지난 월요일 사이버보안 연구원들이 스페인, 독일, 이탈리아, 벨기에, 네덜란드 내 은행을 통한 사기 행위를 저지르기 위해 사용자의 크리덴셜 및 SMS 메시지를 훔치는 새로운 안드로이드 트로이목마를 발견했습니다.

'TeaBot' 또는 'Anatsa'라 명명된 이 악성코드는 아직까지 개발 초기 단계인 것으로 알려졌습니다. 금융 앱을 노리는 악성 공격은 2021년 3월 말 시작되었으며, 5월 첫 주에 벨기에와 네덜란드 은행 관련 감염이 급격히 증가했습니다. TeaBot 활동의 첫 징후는 1월경 나타났습니다.

지난 월요일 이탈리아의 사이버 보안 및 온라인 사기 예방 회사인 Cleafy는 이에 대해 아래와 같이 언급했습니다.

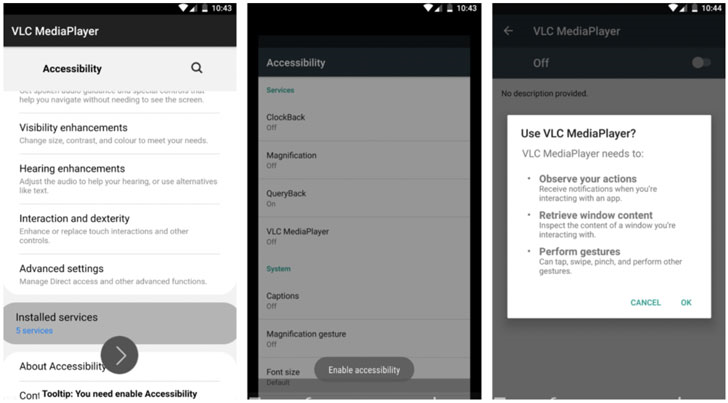

“TeaBot의 주요 목표는 미리 정의된 은행 목록에 대한 사기 공격을 실행하기 위해 피해자의 크리덴셜 및 SMS 메시지를 훔치는 것입니다. TeaBot이 피해자 기기에 성공적으로 설치되면, 공격자들은 기기 화면을 실시간 스트리밍으로 볼 수 있으며, 접근성 서비스를 통해 기기와 상호작용이 가능하게 됩니다.”

TeaTV, VLC Media Player, DHL, UPS와 같은 미디어 및 택배 서비스로 위장한 악성 안드로이드 애플리케이션은 2단계 페이로드를 로드하는 드롭퍼 역할 뿐 아니라 피해자가 접근성 서비스 권한을 부여하도록 강제합니다.

TeaBot은 공격 체인의 마지막 단계에서 해킹된 기기와 실시간으로 상호작용하여 키 입력을 기록하고, 스크린샷을 캡처하고, 크리덴셜 및 신용카드 정보를 훔치기 위해 뱅킹 앱의 로그인 화면 위에 악성 오버레이를 표시하는 것이 가능합니다.

TeaBot의 또 다른 기능은 Google Play Protect 비활성화, SMS 메시지 가로채기, 구글 인증기 2FA 코드 접근 등이 있습니다. 수집된 정보는 매 10분 마다 공격자가 제어하는 원격 서버로 전송됩니다.

데이터 탈취를 위해 안드로이드의 접근성 서비스를 악용하는 악성코드가 최근 몇 개월 동안 급증하고 있습니다. 올해 초부터 Oscorp, BRATA, FluBot 등 악성코드 패밀리 최소 3개에서 이 기능을 악용하여 감염된 기기를 완전히 제어했습니다.

TeaBot은 Flubot과 동일하게 정상적인 배송 앱으로 위장한 미끼를 사용하는데, 이는 탐지를 피하기 위한 시도일 가능성이 있습니다. 지난 달, 독일과 영국에서는 FluBot 감염이 급증해 사기성 SMS 메시지를 통해 사용자가 “비밀번호 및 기타 민감 데이터를 훔치는 스파이웨어”를 설치하도록 속이는 지속적인 공격에 대한 경고를 발행했습니다.

현재 이스트시큐리티 알약M에서는 해당 안드로이드 악성코드 샘플을 'Trojan.Android.Banker'로 탐지 중입니다.

출처:

https://thehackernews.com/2021/05/experts-warn-of-new-android-banking.html

https://www.cleafy.com/documents/teabot

'국내외 보안동향' 카테고리의 다른 글

| 모든 WiFi 기기를 해킹 위험에 노출시키는 FragAttacks 취약점 발견 (0) | 2021.05.13 |

|---|---|

| 어도비, 실제 공격에서 악용 중인 Reader 내 제로데이 취약점 수정 (0) | 2021.05.12 |

| 피싱 캠페인을 통해 텔레그램에서 유포되고 있는 RAT 악성코드 발견 (0) | 2021.05.11 |

| Tulsa시, 랜섬웨어 공격 받아 온라인 서비스 중단돼 (0) | 2021.05.11 |

| 미국과 호주, 증가하는 Avaddon 랜섬웨어 공격에 대해 경고 (0) | 2021.05.11 |

댓글 영역