상세 컨텐츠

본문

안녕하세요. 이스트시큐리티입니다.

지난번에는 보안 제품을 개발하는 데 있어 인증 과정이 왜 필수적인지, 인증을 받는 데에는 얼마만큼의 노력이 필요한지 등 알아두면 유용한 인증 이야기를 알려드렸습니다.

이번에는 조금 더 세부적으로 들어가 성능이 우수한 정보보호제품의 도입을 활성하기 위해 제품의 처리 성능을 시험, 평가하는 정보보호제품 성능평가에 대해 알아보겠습니다.

정보보호제품 성능평가가 무엇인가요?

우선 국가·공공기관은 「국가 정보보안 기본지침」 제20조에 따라 CC인증·보안기능 확인서· 성능평가 등 사전 공인시험 인증을 통하여 안전성 검증필 제품 목록에 등재되어 있는 제품을 도입해야 합니다.

정보보호제품 성능평가는 제품이 실제 운영 환경에서 정상적으로 동작하며, 유해 트래픽에 효과적으로 대응할 수 있는지를 검증하는 제도이며, 보안 제품을 선택하는 과정에서 성능평가는 매우 중요한 기준이 됩니다.

성능평가 기준에는 무엇이 있나요?

정보보호제품 성능평가 기준은 아래와 같이 네 가지 주요 항목으로 나뉘고 있으며, 각 항목은 정보보호제품이 실질적으로 얼마나 잘 작동하는지, 보안 위협에 얼마나 효과적으로 대응하고 있는지 등을 측정하는 중요한 기준이 됩니다.

| 기준 분류 | 도입 요건 |

| 주요기능 구현 여부 | 주요 기능의 정상동작 및 기본성능(사양)을 확인하는 시험 |

| 네트워크 처리 성능 | 네트워크 연결 및 트래픽 처리 정도를 확인하는 시험 |

| 보안 기능 처리 성능 | 공격 트래픽에 대응하는 정도를 확인하는 시험 |

| 시간 및 자원의 효율성 | 시간 및 자원의 처리 및 이용 정도를 확인하는 시험 |

성능평가 과정은 어떻게 되나요?

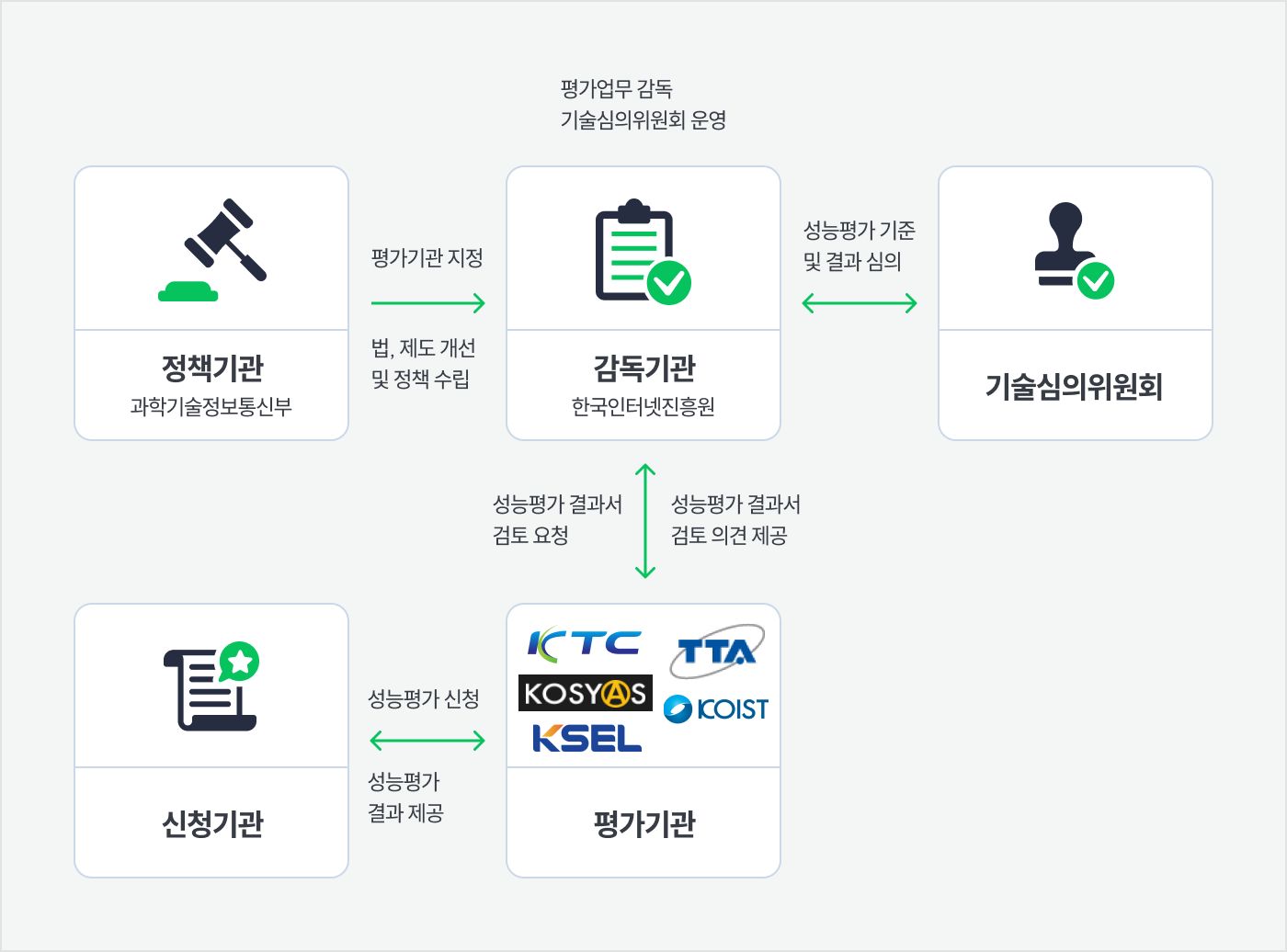

우선 신청기관이 평가기관에 성능평가를 신청하면, 평가기관은 성능평가 기준에 따라 평가를 수행하고 결과서를 작성한 후, 감독기관에 검토를 요청합니다.

감독기관은 성능평가 결과에 대해 기술심의 위원회를 개최하고,평가 결과에 대한 심의를 통해 검토 의견을 평가기관으로 전달합니다.

평가기관은 검토 의견을 반영하여, 신청업체에 최종적인 성능평가 결과를 제공하게 됩니다.

이 과정을 통해 성능평가를 통과한 제품이라는 인증을 얻게 되며, 해당 제품은 공공기관 및 기업에 신뢰할 수 있는 보안 솔루션으로 인정받게 됩니다.

어떤 제품이 성능평가를 받아야 하나요?

정보보호제품 성능평가를 통과한 제품은 제품 유형에 따라 국가 및 공공기관에 적합하게 도입될 수 있습니다.

현재 전체 성능평가 대상 제품군(16종) 중 5종(안티 바이러스제품(Windows, Linux, Mobile), DDoS 대응장비, 소스코드 보안약점 분석도구)은 성능평가 획득 시 모든 국가·공공기관에 도입이 가능합니다.

이스트시큐리티에서는 성능평가를 통해 검증된 다양한 안티 바이러스 솔루션을 제공하며, 보안담당자가 믿고 도입할 수 있는 제품으로 자리 잡고 있습니다.

리눅스 서버를 위한 최적의 백신 솔루션, 알약 리눅스/개방형 OS

리눅스 서버를 위한 최적의 백신 솔루션, 알약 리눅스/개방형 OS는 국가용 보안요구사항을 만족하고, 제품별 최소성능인 탐지율 70% 이상을 만족하여 인증이 완료되었으며, 다양한 종류의 악성코드 검사 및 치료를 통해 검증된 알약의 기술력을 서버에서도 경험하실 수 있습니다.

성능평가는 단순한 제품 검증을 넘어 기업의 신뢰성을 높이는 중요한 지표로 작용하고 있으며, 이스트시큐리티의 솔루션은 성능평가를 통해 제품이 공공기관 및 대규모 네트워크 환경에서 안정적으로 작동하는 것을 증명했습니다. 이를 통해 이스트시큐리티는 다양한 보안 위협으로부터 기업을 보호하고 있으며, 더 안전한 솔루션을 제공하기 위해 최선을 다하겠습니다.

감사합니다.

'이스트시큐리티 소식' 카테고리의 다른 글

| 이스트시큐리티, 국내1위 스마트폰 보안앱 ‘알약M’, iOS앱 신규 출시 소식 (2) | 2024.10.24 |

|---|---|

| 이스트시큐리티 ISEC 2024(10/16~17) 참가 현장 스케치! (0) | 2024.10.24 |

| 이스트시큐리티가 ISEC 2024에 참가합니다! (10/16~10/17) (1) | 2024.09.30 |

| 이스트시큐리티 Global Security Symposium 2024 참가 현장 스케치! (0) | 2024.09.20 |

| 대규모 언어 모델(LLM) 시대의 도래와 보안 위협: 우리가 알아야 할 것들 (1) | 2024.09.19 |

댓글 영역