상세 컨텐츠

본문

안녕하세요? 이스트시큐리티 ESRC(시큐리티대응센터)입니다.

ESRC에서는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 통해 이메일 중심의 공격이 어떻게 이루어지고 있는지 공유하고 있습니다. 다음은 11월 26일~12월 02일까지의 주간 통계 정보입니다.

1. 이메일 유입량

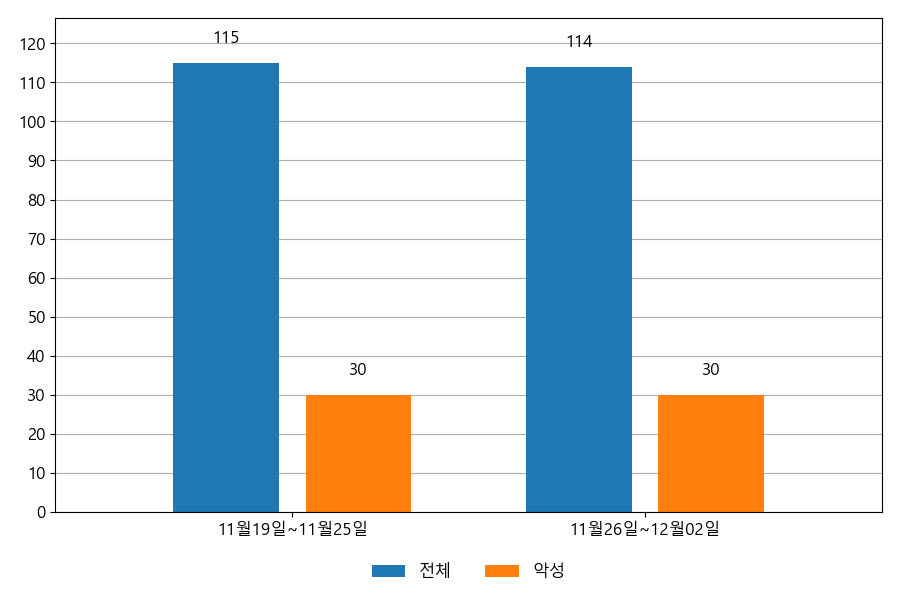

지난주 이메일 유입량은 총 114건이고 그중 악성은 30건으로 26.32%의 비율을 보였습니다. 악성 이메일의 경우 그 전주 30건 대비 30건으로 동일했습니다.

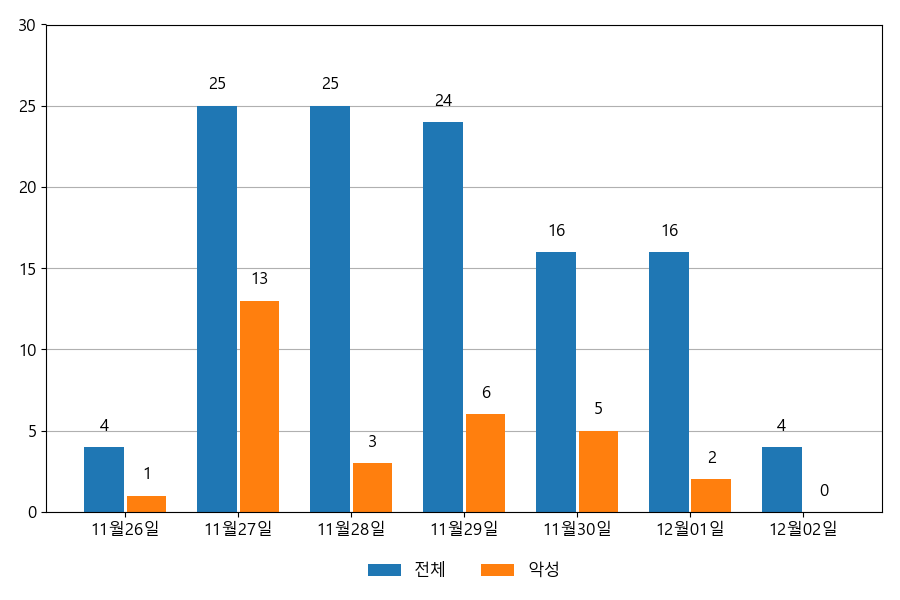

일일 유입량은 하루 최저 4건(악성 1건)에서 최대 25건(악성 13건)으로 일별 편차를 확인할 수 있습니다.

2. 이메일 유형

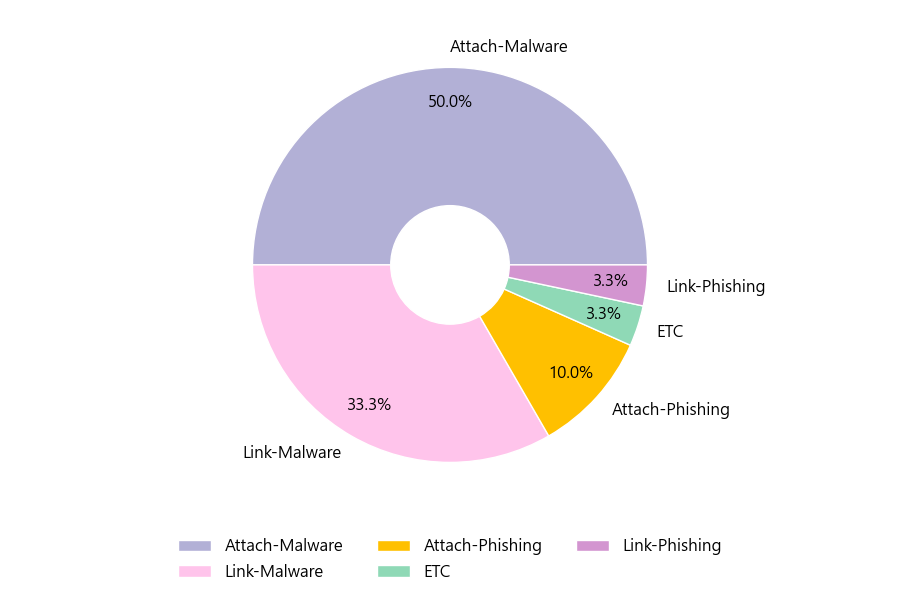

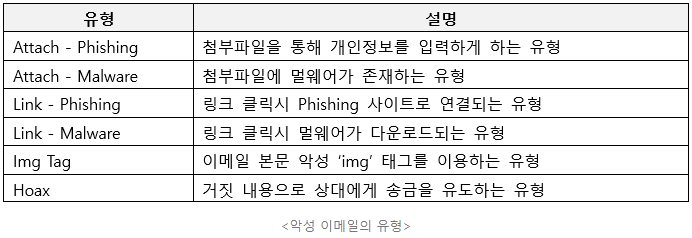

악성 이메일을 유형별로 살펴보면 30건 중 Attach-Malware형이 50.0%로 가장 많았고 뒤이어 Link-Malware형이 33.3%를 나타냈습니다.

3. 첨부파일 종류

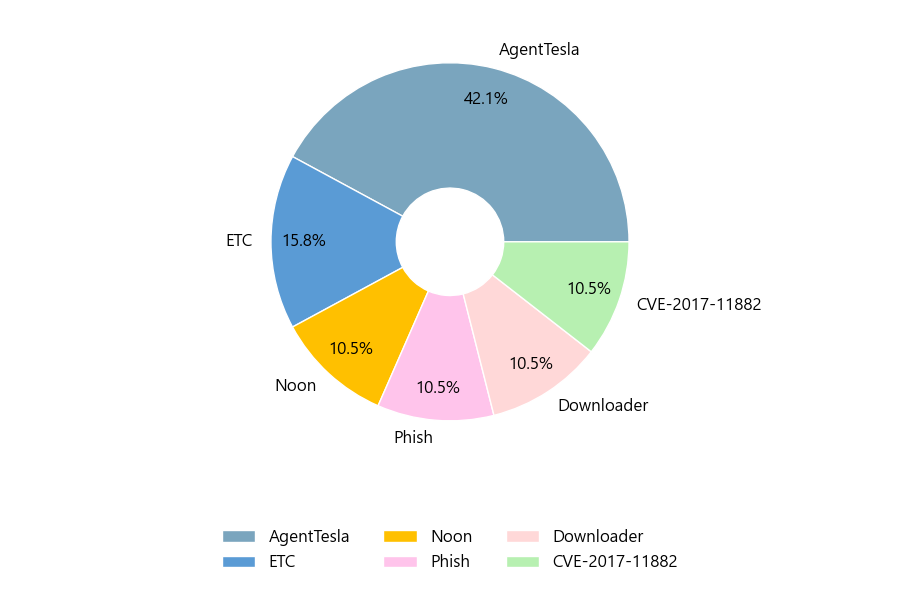

첨부파일은 ‘AgentTesla’형태가 42.1%로 제일 큰 비중을 차지했고 뒤이어 ‘ETC’, ‘Noon’가 각각 15.8%, 10.5%의 비중을 차지했습니다.

4. 대표적인 위협 이메일의 제목과 첨부파일 명

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같습니다.

ㆍ새로운 전자문서가 도착했습니다.

ㆍMicrosoft Outlook テスト メッセージ

ㆍ**경찰서 사이버수사팀 정용진 수사관입니다.

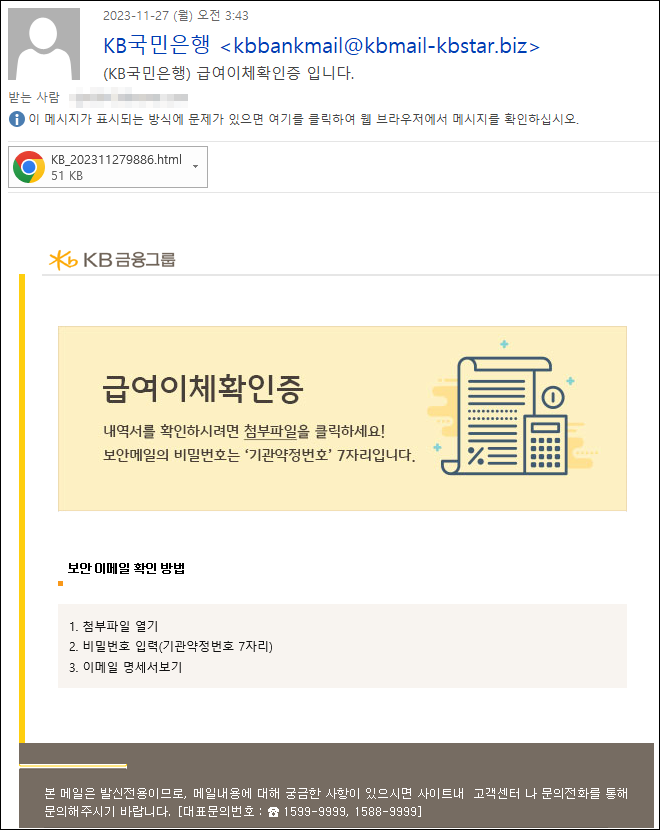

ㆍ(**민은행) 급여이체확인증 입니다.

ㆍ[URGENT!!!]: Details of payment transferred on 13 November 23 - 6082_SHENZHEN NINGBO

ㆍURGENT!!! INSOLIA FLEX PLUSH INSOLE SUPPLEMENT & INSOLIA HEELS (I-4) INSOLE SUPPLEMENT

ㆍRequest for Quotation

ㆍRE: Re: Poly Twill Cherry / Po # 7208 23GEM-26SHEIKH-007

ㆍFW: URGENT!!! Ningbo Invoice for part shipped on Oct 19,2023

ㆍFedEx : 화물도착안내

지난 주 유포된 위협 이메일 중 대표적인 악성 첨부파일 명은 다음과 같습니다.

ㆍKB_202311279886.html

ㆍ6082_SHENZHEN NINGBO_Payment Details_13, NOV23.wim.001

ㆍDebit Notes.wim.001

ㆍErro in SWIFT Copy.wim.001

ㆍPO ABHS541.7z

ㆍShipping Document-26SHEIKH-007.wim.001

ㆍNingbo-Overdue Invoice 04407709.wim.001

ㆍinv_doc#004.htm

ㆍ주문_(P.O_R6079874)_대원_산업.doc

ㆍAcquisti_20231124_153314_pdf .img

상기 이메일과 첨부파일을 확인할 경우 주의가 필요합니다.

더 많은 정보는 아래 Threat Inside를 통해 확인하시기 바랍니다.

5. 이메일 Weekly Pick

이번주 Pick으로는 국내 은행을 사칭하여 계정정보를 탈취하는 Phishing 이메일을 선정했습니다. "(KB국민은행) 급여이체확인증 입니다." 라는 제목으로 유포가 되었으며 급여를 보기위해 첨부파일을 확인하도록 유도하고 있습니다. 첨부파일 클릭시 네이버 이메일 로그인 화면이 나오지만 이는 가짜(위장)로 만들어진 것으로 로그인시 개인정보는 제작자가 만든 서버로 전송됩니다. 자세한 내용은 다음 글을 확인하시기 바랍니다.

※ 참고

'악성코드 분석 리포트' 카테고리의 다른 글

| ESRC 주간 Email 위협 통계 (12월 넷째주) (0) | 2024.01.02 |

|---|---|

| ESRC 주간 Email 위협 통계 (12월 첫째주) (0) | 2023.12.12 |

| 급여이체확인증으로 위장하여 계정정보를 탈취하는 피싱 공격 주의! (0) | 2023.11.28 |

| ESRC 주간 Email 위협 통계 (11월 넷째주) (0) | 2023.11.28 |

| ESRC 주간 Email 위협 통계 (11월 셋째주) (0) | 2023.11.21 |

댓글 영역