상세 컨텐츠

본문

안녕하세요? 이스트시큐리티 시큐리티대응센터(이하 ESRC)입니다.

검색 엔진 검색 결과를 통한 악성코드가 유포되고 있어 사용자들의 주의가 필요합니다.

구글은 구글 광고 계약자들의 페이지를 검색 결과창 최상단에 노출시켜 많은 사용자들의 방문을 유도하는데, 공격자는 이러한 특징을 이용하였습니다.

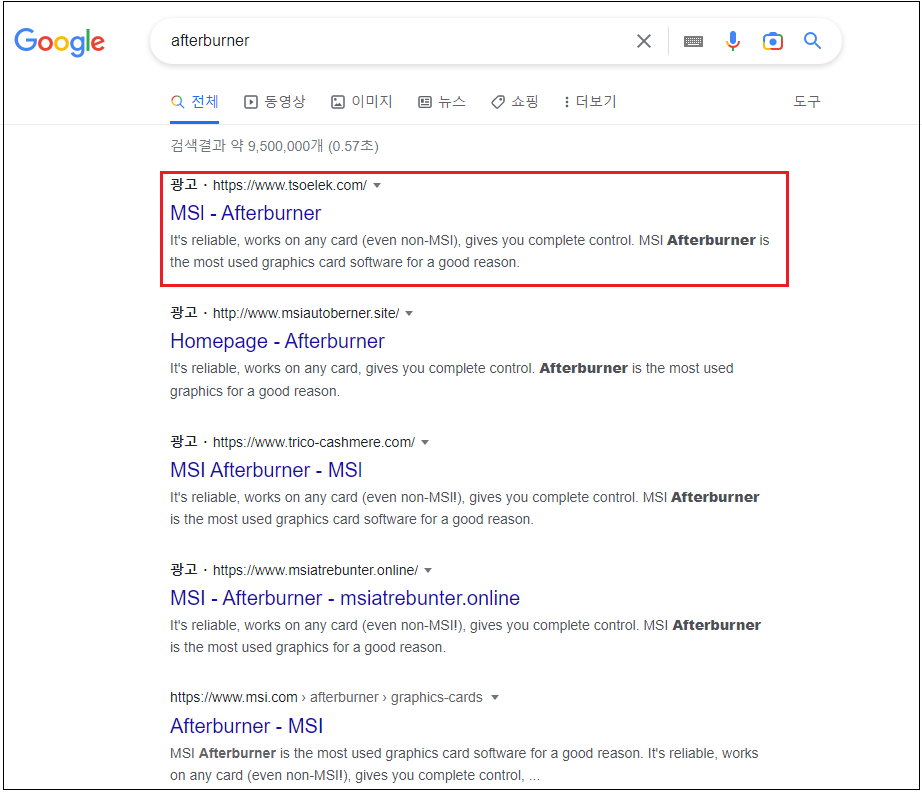

ESRC에서 이번에 발견한 악성코드는 애프터버너(Afterburner)를 위장하고 있으며, 구글 검색엔진 검색결과를 통해 유포되고 있습니다.

애프터버너는 GPU 모니터링 및 오버클럭이 가능하도록 지원하는 그래픽카드 sw로 많은 게이머 및 암호화폐 채굴자들이 사용합니다.

구글 검색엔진에서 'Afterburner'를 검색하면 공식 홈페이지 보다 광고 페이지가 더 상단에 뜨는데, 검색결과 앞에 광고라고 표시되어 있긴 하지만 검은색 텍스트로 표기되어 있어 주의깊게 보지 않으면 쉽게 인지하기 어렵습니다.

검색 결과 최상단에 있는 애프터버너 페이지를 클릭하면 다음과 같이 파일 다운로드 페이지로 접속하여 사용자로 하여금 파일 다운로드를 유도합니다.

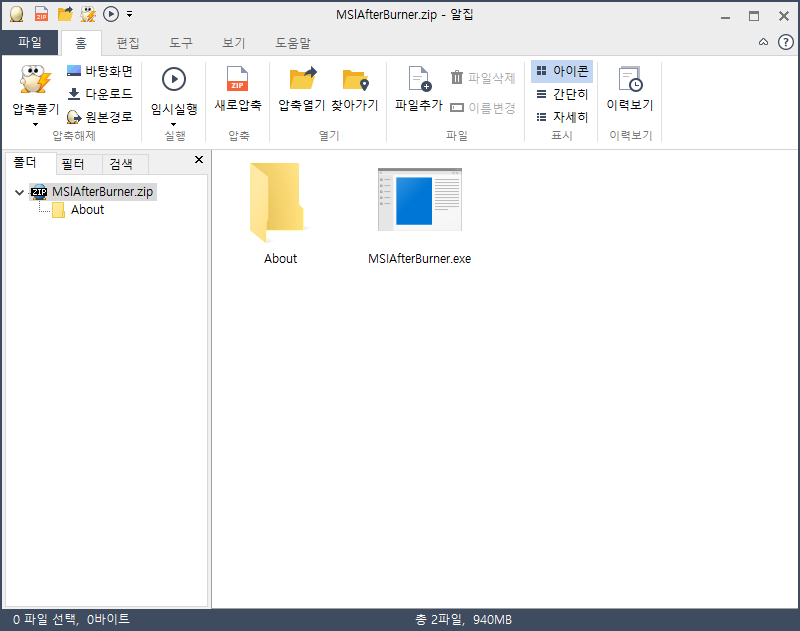

다운로드 버튼을 클릭하면 'MSIAfterBurner.zip' 파일명의 압축파일이 다운로드 되며, 내부에는 exe 파일이 포함되어 있습니다.

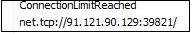

하지만 해당 파일은 RedLine 악성코드로, 사용자가 .exe 파일을 실행할 경우 아무 동작도 하지 않는것처럼 보여집니다. 하지만 백그라운드에서는 사용자의 PC정보, 암호화폐 지갑 정보, 특정 파일, 브라우저 정보 등을 수집하여 공격자에게 전송합니다.

블로그를 작성하는 현재는 파일 다운로드 페이지가 아닌 다른 정상 페이지로 접속되는데, 이는 공격자들이 추적을 피하기 위하여 지속적으로 광고 링크를 수정중에 있는 것으로 추정됩니다.

최근 많은 공격자들이 구글 광고를 통하여 Zoom, MSIAfterBurner, 2K Launcher 등 유명 프로그램의 가짜 셋업파일을 대량으로 유포하고 있어 사용자들의 각별한 주의가 필요합니다.

사용자 여러분들께서는 검색엔진을 통한 검색 결과 확인 시 반드시 광고 여부를 확인하시기 바라며, 파일 공유 사이트의 이용을 지양하고 공식 홈페이지를 통한 파일 다운로드를 권고 드립니다.

현재 알약에서는 해당 악성코드에 대해 Trojan.MSIL.Stealer.gen로 탐지중에 있습니다.

'악성코드 분석 리포트' 카테고리의 다른 글

| ESRC 9월 스미싱 트렌드 보고서 (0) | 2022.10.27 |

|---|---|

| 국립외교원 구글 설문지로 위장한 北 연계 해킹 공격 등장! (0) | 2022.10.26 |

| 바탕화면 변경 기능을 추가한 매그니베르(Magniber) 랜섬웨어 주의!! (0) | 2022.10.24 |

| [Trojan.Android.Banker] 악성코드 분석 보고서 (0) | 2022.10.24 |

| [Raccoon Stealer] 악성코드 분석 보고서 (0) | 2022.10.24 |

댓글 영역