상세 컨텐츠

본문

안녕하세요. ESRC(시큐리티 대응센터)입니다.

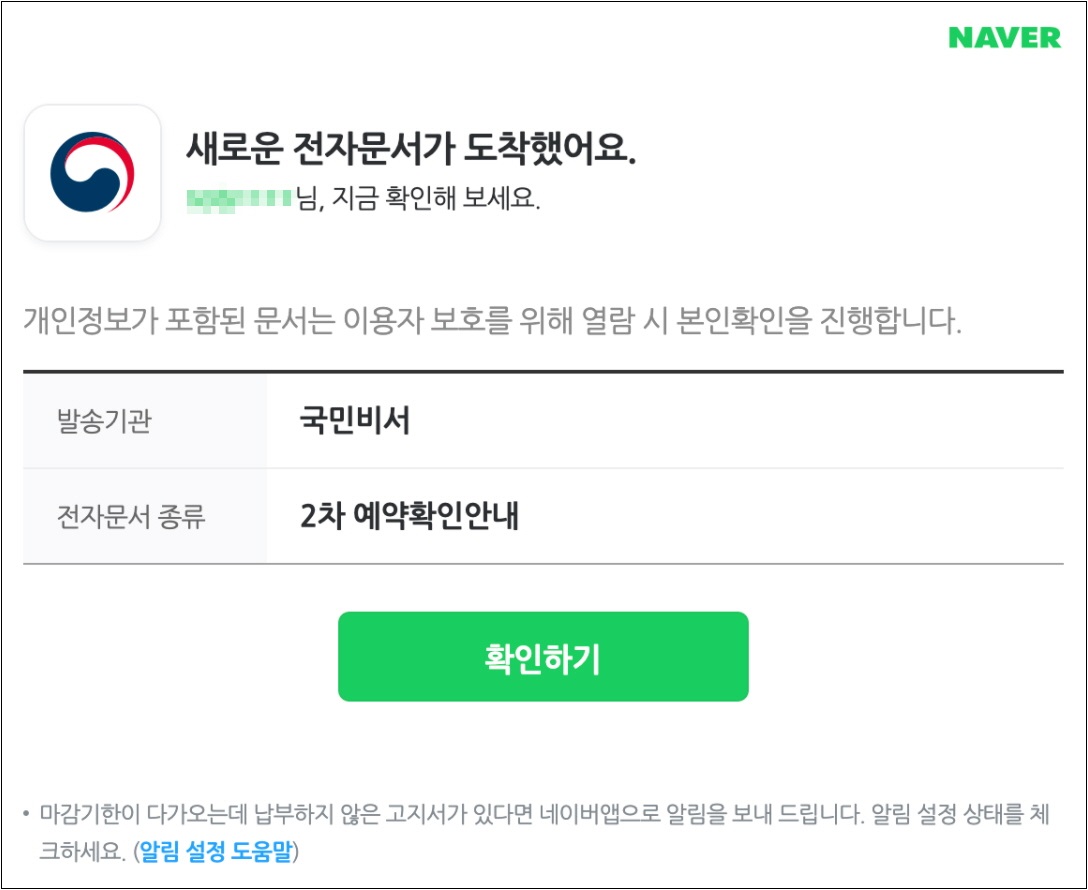

최근 국내 백신접종률이 78%를 넘어서고 이미 접종을 마친 국민들을 대상으로 부스터샷도 진행되고 있습니다. 이러한 분위기를 악용하여, 국민비서를 사칭한 피싱 메일이 유포되고 있어 사용자들의 각별한 주의가 필요합니다.

국민비서를 사칭한 피싱 메일에 대해 ESRC에서는 이미 주의를 권고한 바 있습니다.

▶ 지속적으로 유포되고 있는 네이버 고객센터 사칭 피싱 메일 주의! (21.10.07)

이번에 발견된 국민비서 사칭 피싱메일 역시 기존에 유포되던 이메일과 동일합니다. 다만, 많은 국민들이 1차 백신접종이 완료된 점을 고려하여 피싱메일 내용을 2차예약확인 안내라고 변경하여 유포중입니다.

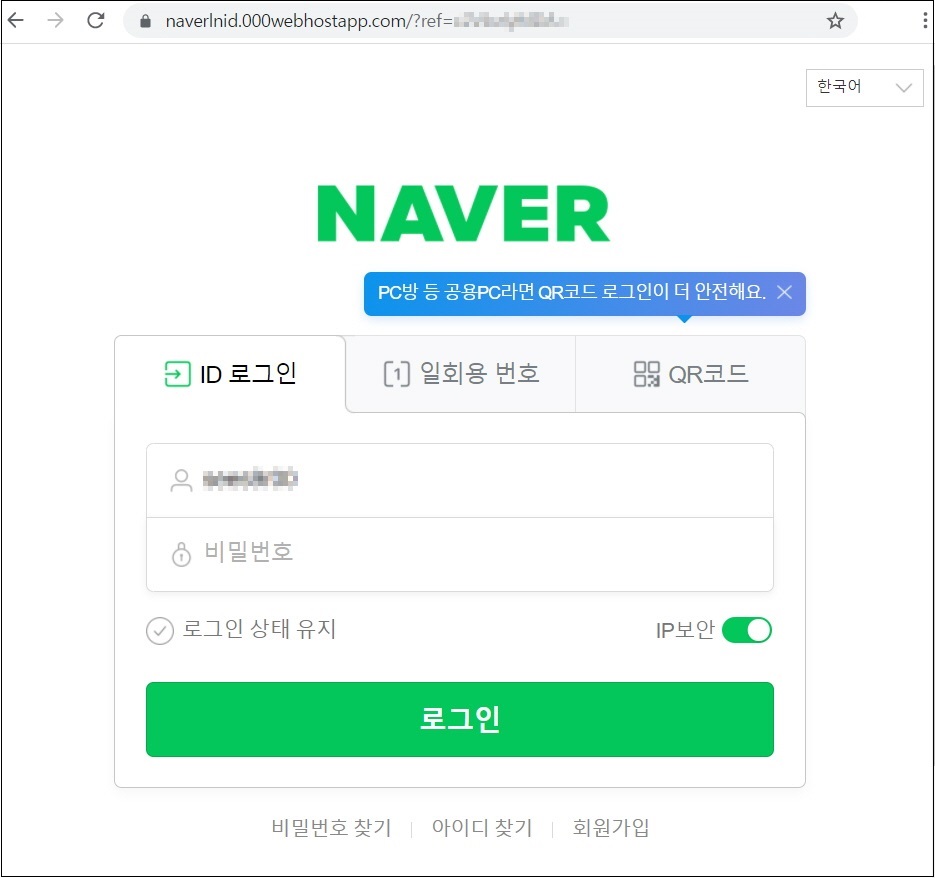

확인하기를 누르면, 실제 네이버 로그인 페이지처럼 위장한 피싱 페이지로 이동하며 사용자의 로그인을 유도합니다.

여기에서 사용자는 이미 로그인이 되어있는 상태에서 자신의 메일함에 접속하여 해당 피싱 메일을 열어본 것이기 때문에 또 한번 로그인을 요구하는점을 이상하게 느낄 수 있습니다. 또한 URL 역시 실제 네이버 로그인 주소와 다른 것도 확인할 수 있습니다.

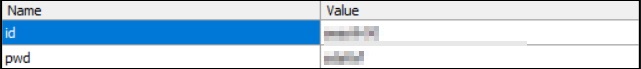

만일 사용자가 로그인을 요구하는 화면만 보고 실제 네이버 로그인 페이지로 오인, 계정정보를 입력한다면 사용자가 비밀번호 오기입 가능성을 배제하고자 비밀번호가 틀렸다며 재입력을 요구하며, 입력한 정보들은 모두 공격자의 서버로 전송됩니다.

두번째 계정정보 입력 후 로그인 창을 누르면 실제 네이버의 N전자문서 페이지로 리디렉션 됩니다.

C&C정보

hxxps://naverlnid.000webhostapp.com/?ref=*******

145.14.144.43

네이버를 위장한 피싱 메일이 지속적으로 유포중에 있습니다.

계정정보가 유출 될 경우, 이렇게 유출된 계정정보를 이용한 추가 피해가 예상되는 만큼 사용자들의 각별한 주의가 필요합니다.

사용자 여러분들께서는 접속 페이지의 URL을 확인하는 습관을 기르시고, 주기적인 비밀번호 변경 및 2단계 인증을 설정하여 안전한 계정관리를 하시기를 당부 드리겠습니다.

'악성코드 분석 리포트' 카테고리의 다른 글

| 피싱메일을 통해 유포중인 Emotet 악성코드 주의! (0) | 2021.11.17 |

|---|---|

| ESRC 주간 Email 위협 통계 (11월 둘째주) (0) | 2021.11.16 |

| 北 평양과학기술대학 총장을 사칭한 CVE-2021-40444 취약점 공격 주의 (0) | 2021.11.11 |

| 국내 생명보험사를 사칭한 악성 앱 주의! (0) | 2021.11.10 |

| 해외결제를 위장한 스미싱 지속적 유포중! (0) | 2021.11.09 |

댓글 영역