상세 컨텐츠

본문

Critical vulnerability fixed in WordPress plugin with 800K installs

NextGEN Gallery 개발팀이 사이트를 해킹 공격으로부터 보호하기 위해 심각한 CSRF 취약점 2가지를 수정했습니다.

NextGEN Gallery는 이미지 갤러리를 생성하는데 사용하는 워드프레스 플러그인으로 활성화된 설치 수는 총 80만 회 이상입니다.

백도어 주입 및 사이트 탈취

NextGEN 갤러리의 보안 취약점 2개는 Wordfence의 위협 인텔리전스 팀에서 발견했습니다. 연구원들은 해당 취약점의 심각도를 높음, 심각함으로 평가했습니다.

이 두 취약점은 모두 CSRF로 치명적으로 분류된 CVE-2020-35942는 파일 업로드 또는 로컬 파일 인클루전(Local File Inclusion)을 통해 반사(Reflected) XSS 및 원격 코드 실행으로 이어질 수 있습니다.

공격자들은 특수 제작한 링크를 클릭하거나, 브라우저에서 첨부파일을 실행하도록 워드프레스 관리자를 속여 이러한 보안 취약점을 악용할 수 있는 것으로 나타났습니다.

Wordfence의 위협 분석가인 Ram Gall은 아래와 같이 밝혔습니다.

“다행스럽게도, 공격자는 이러한 작업을 수행하기 위해 약간의 소셜 엔지니어링 기법이 필요합니다. 관리자가 조작된 요청을 제출한 링크를 클릭하도록 속여야 하기 때문입니다.”

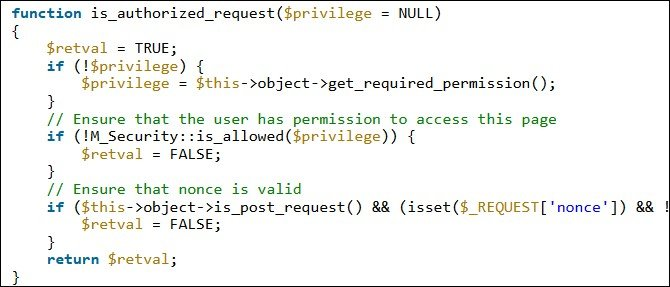

<취약점이 포함된 NextGEN 갤러리 기능>

공격자가 취약점 익스플로잇에 성공하면 악성 리디렉션을 설정하고, 스팸을 주입하고, 해킹된 사이트를 피싱에 악용하고, 사이트를 완전히 탈취할 수 있습니다.

Gall은 “공격자가 웹사이트에서 원격 코드 실행이 가능해지면, 사이트를 효과적으로 장악했다는 의미”라 밝혔습니다.

하지만 XSS 또한 사이트 탈취에 사용될 수 있습니다. 공격자는 로그인한 관리자가 악성 스크립트가 실행되는 페이지에 방문하도록 속이거나, XSS 취약점을 노린 공격에서 보여진 것과 같이 해킹된 사이트에 백도어를 주입하는데 사용될 수 있습니다.

53만 사이트, 여전히 공격에 노출되어 있어

Gall은 아래와 같이 언급했습니다.

“처음에는 해당 플러그인의 퍼블리셔인 Imagely에 연락했으며, 다음 날인 2020년 12월 15일 전체적인 정보를 공개했습니다.”

“Imagely는 12월 16일 검토를 위한 패치를 보냈으며, 2020년 12월 17일 패치된 버전인 3.5.0을 공개했습니다.”

NextGEN Gallery는 지난 12월 공개되었으며, 워드프레스 플러그인 저장소의 통계에 따르면 어제까지 업데이트 및 새로운 설치 수는 266,000회가 조금 넘었습니다.

이로써 NextGEN Gallery가 설치된 워드프레스 사이트 53만 개 이상이 이 공격에 노출되어 있다고 추산해볼 수 있습니다.

출처:

'국내외 보안동향' 카테고리의 다른 글

| 어도비, 실제 악용되는 치명적인 Reader 취약점 수정 (0) | 2021.02.10 |

|---|---|

| 미국 플로리다 주의 식수 화학 물질 수치 수정돼 (0) | 2021.02.09 |

| Ziggy 랜섬웨어, 운영 중단 후 피해자 복호화 키 공개해 (0) | 2021.02.08 |

| 비즈니스용 Cisco VPN 라우터에서 치명적인 취약점 발견돼 (0) | 2021.02.08 |

| 구글, 실제 공격에 악용되던 제로데이 취약점 수정 (0) | 2021.02.05 |

댓글 영역